2.5 인증 및 권한관리

2.5.1 사용자 계정 관리

- 정보시스템과 개인정보 및 중요정보에 대한 비인가 접근을 통제

- 업무 목적에 따른 최소한의 접근 권한 부여

- 사용자에게 보안책임이 있음을 규정화

정보시스템과 개인정보 및 중요정보에 접근할 수 있는 사용자 계정 및 접근권한의 등록·변경·삭제에 관한 공식적인 절차를 수립·이행하고 있는가?

SK쉴더스 가이드

계정 생성 프로세스

1) 사용자 계정 신청

2) 최소한의 권한 부여

3) 신청 및 생성 내역 보관

4) 사용자 계정 현황 관리

5) 정기 검토

「정보시스템 운영관리 지침」 제 ◌◌조 (사용자 계정발급)

① 사용자에게 계정을 발급∙변경∙해지하거나 접근권한을 부여할때 각 호의 절차를 따른다.

≫ 사용자 계정 생성∙변경 신청서 작성 신청

≫ 정보시스템 관리자 검토∙승인∙계정발급

≫ 계정발급 내용 기록 보관

② 사용자에게 계정 및 접근권한을 부여하는 경우 해당 계정에 대한 보안책임이 본인에게 있음을 명확히 인식할 수 있도록 보안서약서의 내용을 상기 하도록하고 서명징구한다.

KISA 가이드

▶사용자 및 개인정보취급자별로 고유한 사용자 계정 발급 및 공유 금지

=> 공유 계정을 사용하는 경우 사유 및 책임 추적성 확보 필요

▶ 사용자 및 개인정보취급자에 대한 계정 발급 및 접근권한 부여·변경 시 승인 절차 등을 통한 적절성 검토

=> 적절성 검토는 정보시스템 관리, 책임자 승인 여부를 통해 관리

▶ 전보, 퇴직 등 인사이동 발생 시 지체 없이 접근권한 변경 또는 말소(계정 삭제 또는 비활성화 포함)

▶ 정보시스템 설치 후 제조사 또는 판매사의 기본 계정, 시험 계정 등은 제거하거나 추측하기 어려운 계정으로 변경

▶ 사용자 계정 및 접근권한의 등록·변경·삭제·해지 관련 기록의 유지·관리 등

=> 관리하는 장비별로 엑셀 혹은 시트가 필요

전사에서 사용하는 그룹웨어 계정은 인사팀에서 신청하는 것이 좋겠다.

=> 파기의 경우는 퇴직 프로세스에 녹이면 좋을 것 같다.

특정 보안 솔루션이나 정보 시스템 계정은 부서 정보보호 담당자 관리하면 좋을 것 같다

=> 신청은 매뉴얼 가이드하고 신청

=> 생성 내역에 대한 관리, 권한 변경 및 계정 삭제는 부서 정보보호 담당자가 관리

보안관제 경험 - 장비 계정, SIEM 계정 생성을 할때도 신청서를 받는게 먼저!

정보시스템과 개인정보 및 중요정보에 접근할 수 있는 사용자 계정 및 접근권한 생성·등록·변경 시 직무별 접근권한 분류 체계에 따라 업무상 필요한 최소한의 권한만을 부여하고 있는가?

SK쉴더스 가이드, KISA 가이드

① 정보시스템 및 개인정보처리시스템에 대한 접근권한은 업무 수행 목적에 따라 최소한의 범위로 업무 담당자에게 차등 부여

② 중요 정보 및 개인정보에 대한 접근권한은 알 필요(need-to-know), 할 필요(need-to- do)의 원칙에 따라 업무적으로 꼭 필요한 범위에 한하여 부여

③ 불필요하거나 과도하게 중요 정보 또는 개인정보에 접근하지 못하도록 권한 세분화

④ 권한 부여 또는 변경 시 승인절차 등을 통하여 적절성 검토 등

중요한 것은 정보시스템 및 개인정보 시스템 책임, 관리 담당자가 신청 권한이 최소 권한인지 검토하는 것

사용자에게 계정 및 접근권한을 부여하는 경우 해당 계정에 대한 보안책임이 본인에게 있음을 명확히 인식시키고 있는가?

SK쉴더스 가이드, KISA 가이드

① 정보보호 및 개인정보보호 정책, 서약서 등에 계정에 대한 책임과 의무를 명기(타인에게 본인 계정 및 비밀번호 공유 대여 금지, 공공장소에서 로그인 시 주의사항 등)

② 서약서, 이메일, 시스템 공지, 교육 등 다양한 방법 활용

계정 신청서에 단순 정보 노출 경고뿐 아니라 계정 공유에 대한 경고 및 사용 시 주의사항에 대한 내용 포함

2.5.2 사용자 식별

- 사용자를 구분할 수 있는 식별자(계정?) 할당

- 추측 가능한 식별자 제한(admin, root 등)

- 계정을 공유하는 경우 사유 및 타당성 검토[책임자 승인 및 책임 추적성 확보]

정보시스템 및 개인정보처리시스템에서 사용자 및 개인정보취급자를 유일하게 구분할 수 있는 식별자를 할당하고 추측 가능한 식별자의 사용을 제한하고 있는가?

SK쉴더스 가이드

「정보시스템 운영관리지침 」 제 ◌◌조 (사용자 계정관리)

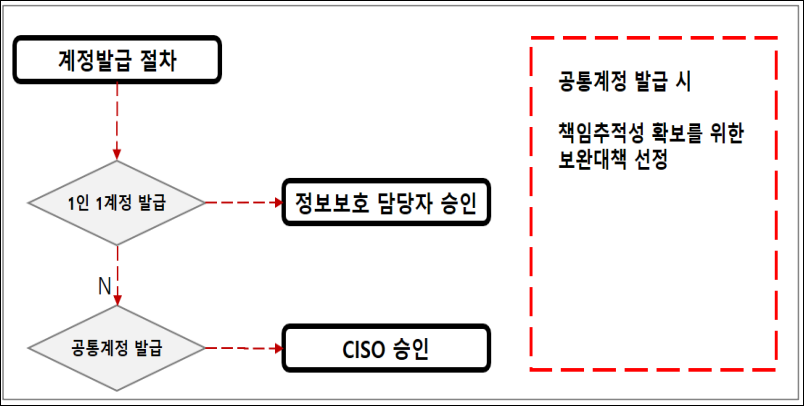

① 정보시스템 및 개인정보처리시스템은 사용자의 책임추적성 확보를 하기 위해 1인 1계정 발급을 원칙으로한다.

② 정보시스템 계정은 추측 가능한 식별자 (root∙admin∙administrator등) 사용을 제한한다.

KISA 가이드

▶1인 1계정 발급을 원칙으로 하여 사용자에 대한 책임추적성 확보

▶ 계정 공유 및 공용 계정 사용 제한

▶ 시스템이 사용하는 운영계정은 일반 사용자의 접근 제한

▶ 시스템 설치 후 제조사 또는 판매사의 기본계정 및 시험계정은 제거 또는 추측이 어려운 계정으로 변경하여 사용(디폴트 패스워드 변경 포함)

▶ 관리자 및 특수권한 계정의 경우 쉽게 추측 가능한 식별자(root, admin, administrator 등)의 사용을 제한

1인 1계정이 기본이나 공유 계정을 사용한다면 관리, 책임자 승인 및 책임 추적성 확보 필요

시스템 기본 Credential(기본 계정, 패스워드) 변경

관리자 계정 목록 확인하여 추측 가능한 문자열 사용 여부 체크

불가피한 사유로 동일한 식별자를 공유하여 사용하는 경우 그 사유와 타당성을 검토하고 보완대책을 마련하여 책임자의 승인을 받고 있는가?

SK 쉴더스 가이드, KISA 가이드

업무상 불가피하게 공용계정을 사용하는 경우 그 사유와 타당성을 검토하고 책임추적성 확보 등 추가 보완대책을 마련하여 정보시스템 책임자의 승인을 받아야 한다

≫ 업무 분장상 정·부의 역할이 구분되어 관리자 계정을 공유하는 경우에도 사용자 계정을 별도로 부여하고 사용자 계정으로 로그인 후 관리자 계정으로 변경

≫ 유지보수 업무 등을 위하여 임시적으로 계정을 공유한 경우 업무 종료 후 즉시 해당 계정의 비밀번호 변경

≫ 업무상 불가피하게 공용계정 사용이 필요한 경우 그 사유와 타당성을 검토하여 책임자의 승인을 받고 책임추적성을 보장할 추가 통제방안 적용

log를 통해 사용자를 구분 및 작업 시간에 따라 구분 여부 확인

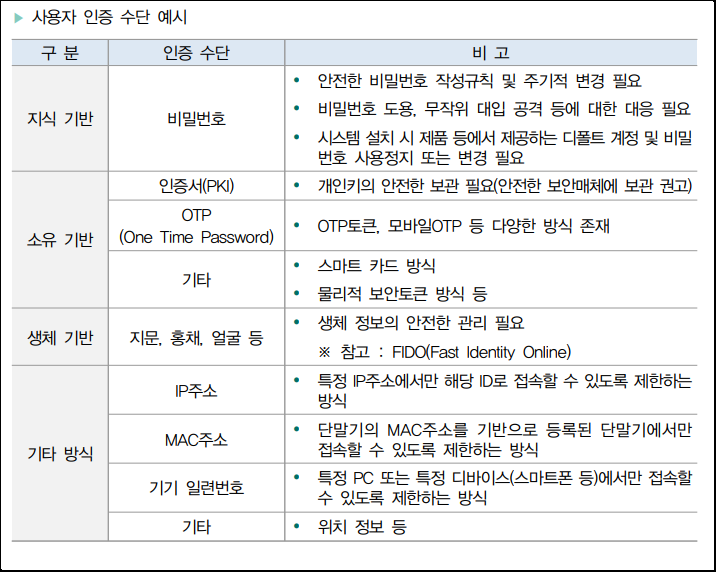

2.5.3 사용자 인증

- 정보시스템 및 중요 정보 접근 시 안전한 인증 절차와 강화된 인증 방식을 적용

- 비정상적인 로그인 시도에 대한 제한(중복 로그인 제한, 세션 타임 아웃, MFA, 로그인 횟수 제한, 불법 로그인 경고 등)

정보시스템 및 개인정보처리시스템에 대한 접근은 사용자 인증, 로그인 횟수 제한, 불법 로그인 시도 경고 등 안전한 사용자 인증 절차에 따라 통제하고 있는가?

SK 쉴더스 가이드

「정보시스템 권한관리 지침」 제 ◌◌조 (사용자 인증)

① 정보시스템 인증방식을 다음 각 호에 중 하나로 선택 구현해야한다.

≫ 비밀번호

≫ OTP, 모바일 OTP, 일회성 비밀번호

≫ 전자 서명(인증서)

≫ 생체인증

② 정보시스템의 비인가자의 접근을 통제를 위해 각호의 사항을 적용해야 한다.

≫ 로그인 실패횟수 5회 이상 제한

≫ 접속 유지시간 최소 10분 이상 제한

≫ 동일 계정의 동시 접속 세션 수 제한

≫ 불법 로그인 시도 등 경고

KISA 가이드

정보통신망을 통하여 외부에서 개인정보처리시스템에 접속하려는 경우에는 법적 요구사항에 따라 안전한 인증수단 또는 안전한 접속수단을 적용하고 있는가?

SK쉴더스 가이드, KISA 가이드

▶ 안전한 인증수단 : 인증서(PKI), 보안토큰, 일회용 비밀번호(OTP) 등

▶ 안전한 접속수단 : 가상사설망(VPN), 전용망 등

VPN 인증을 안전하게 하기

2.5.4 비밀번호 관리

- 법적 요구사항, 외부 위협요인 등을 고려하여 비밀번호 관리 절차 수립

정보시스템 및 개인정보처리시스템에 대한 안전한 사용자 비밀번호 관리절차 및 작성규칙을 수립·이행하고 있는가?

SK쉴더스 가이드

「정보시스템 운영 관리지침」 제 ◌◌조 (비밀번호 관리)

① 계정 발급 시 임의 부여된 초기 패스워드는 사용 전 반드시 변경하여야 한다.

② 비밀번호는 숫자와 영문자, 특수문자 등을 혼합하여 9자리 이상으로 정하고, 분기별 1회 이상 주기적으로 변경 사용하여야 한다.

③ 침해사고 발생 또는 비밀번호의 노출 징후가 의심될 경우 지체 없이 비밀번호 변경 해야한다

KISA 가이드

▶ 시스템 도입 시 설정된 초기 또는 임시 비밀번호의 변경 후 사용

▶ 비밀번호 처리(입력, 변경) 시 마스킹 처리

▶ 종이, 파일, 모바일 기기 등에 비밀번호 기록·저장을 제한하고, 부득이하게 기록·저장하여야 하는 경우 암호화 등의 보호대책 적용

▶ 침해사고 발생 또는 비밀번호의 노출 징후가 의심될 경우 지체 없이 비밀번호 변경

▶ 비밀번호 분실 등에 따른 재설정 시 본인확인 절차(안전한 재발급 절차) 수행

▶ 관리자 비밀번호는 비밀등급에 준하여 관리 등

2.5.5 특수 계정 및 권한 관리

- 관리자 권한 등 특수 권한 관리

관리자 권한 등 특수권한은 최소한의 인원에게만 부여될 수 있도록 공식적인 권한 신청 및 승인 절차를 수립·이행하고 있는가?

SK쉴더스 가이드

「정보시스템 권한관리 지침」 제 ◌◌조 (특수계정 관리)

① 특수 계정·권한을 최소한의 업무 수행자에게만 부여할 수 있도록 하고 정보보호 담당자가 정보보호최고책임자의 승인을 득 한 후 발급한다.

KISA 가이드

- 정보시스템 관리, 개인정보 및 중요정보 관리 등 특수목적을 위한 계정 및 권한 유형 정의

- 특수 계정 및 권한이 필요한 경우 공식적인 절차에 따라 신청 및 승인이 이루어질 수 있도록 ʻ특수 계정·권한 발급·변경·해지 절차ʼ를 수립·이행

- 특수 계정·권한을 최소한의 업무 수행자에게만 부여할 수 있도록 일반 사용자 계정·권한 발급 절차보다 엄격한 기준 적용(임원 또는 보안책임자 승인 등)

특수 목적을 위하여 부여한 계정 및 권한을 식별하고 별도 목록으로 관리하는 등 통제절차를 수립·이행하고 있는가?

SK쉴더스 가이드

정보시스템 권한관리 지침」 제 ◌◌조 (특수계정 관리)

② 특수 계정·권한 다음 각 호의 통제절차를 이행해야 한다.

≫ 특수 권한계정은 일반 사용자에게 부여하지 않으며, 발급된 권한은 분기 1회 권한 재평가 및 현행화.

≫ 패스워드 관리절차 준수 상태를 분기별 1회 이상 점검

≫ 서버관리자는 일반 계정을 접속한 후 슈퍼유저 계정을 획득

≫ 특수계정은 Console 및 특정 단말에서만 접속

KISA 가이드

특수 목적을 위하여 부여한 계정 및 권한을 식별하고 별도의 목록으로 관리하는 등 통제절차를 수립·이행하여야 한다.

▶ 특수권한자 목록 작성·관리

▶ 특수권한자에 대해서는 예외조치 최소화, 모니터링 강화 등의 통제절차 수립·이행

▶ 정보시스템 유지보수 등 외부자에게 부여하는 특수권한은 필요시에만 생성, 업무 종료 후에는 즉시 삭제 또는 정지하는 절차를 적용

▶ 특수권한자 현황을 정기적으로 검토하여 목록 현행화

[증거자료]

특수권한 관련 지침

특수권한 신청·승인 내역

특수권한자 목록

특수권한 검토 내용

2.5.6 접근권한 검토

- 주요 정보(시스템)에 접근하는 사용자 계정 및 권한 이력 생성 및 검토

정보시스템과 개인정보 및 중요정보에 대한 사용자 계정 및 접근권한 생성·등록·부여·이용·변경·말소 등의 이력을 남기고 있는가?

SK쉴더스 가이드

「정보시스템 운영관리 지침」 제 ◌◌조 (계정 접속기록관리)

① 정보시스템 책임자는 책임추적성 및 사고발생 시 조사를 위해 각 호의 사항을 5년간 저장관리 해야 한다.

≫ 계정 및 관리구분(발급∙변경∙해지)

≫ 신청정보: 신청자, 신청일자, 신청목적, 사용기간

≫ 승인정보: 승인자, 승인일자

≫ 등록정보: 등록자, 등록일자

② 정보시스템 책임자는 사용자 계정 및 접근권한에 대해 다음 각 호의 사항을 포함하여 분기 1회 이상 검토해야한다

→ 개인정보처리시스템 로그 기록 법적 요구사항 반영

① 「개인정보 보호법」에 따른 개인정보처리자: 최소 3년간 보관

② 「개인정보 보호법」 특례조항에 따른 정보통신서비스 제공자 등: 최소 5년간 보관

KISA 가이드

정보시스템과 개인정보 및 중요정보에 대한 사용자 계정 및 접근권한 생성·등록·부여·이용·변경· 말소 등의 이력을 남겨야 한다.

▶ 사용자 계정 및 접근권한에 대한 내역은 책임추적성을 확보할 수 있도록 필요한 사항을 모두 포함하여 기록

계정·접근권한 신청정보 : 신청자 또는 대리신청자, 신청일시, 신청목적, 사용기간 등

계정·접근권한 승인정보 : 승인자, 승인 또는 거부 여부, 사유 및 일시 등

계정·접근권한 등록정보 : 등록자, 등록일, 등록방법(결재시스템 연동, 수작업 등록 등)

계정·접근권한 정보 : 대상 시스템명, 권한명, 권한 내역 등

▶ 접근권한 기록은 법적 요구사항 등을 반영하여 일정기간 동안 보관

「개인정보 보호법」에 따른 개인정보처리자 : 최소 3년간 보관

「개인정보 보호법」 특례조항에 따른 정보통신서비스 제공자 등 : 최소 5년간 보관

정보시스템과 개인정보 및 중요정보에 대한 사용자 계정 및 접근권한의 적정성 검토기준, 검토주체, 검토방법, 주기 등을 수립하여 정기적 검토를 이행하고 있는가?

SK쉴더스 가이드

「정보시스템 운영관리 지침」 제 ◌◌조 (계정 접속기록관리)

① 정보시스템 책임자는 사용자 계정 및 접근권한에 대해 다음 각 호의 사항을 포함하여 분기 1회 이상 검토해야한다.

② 접근권한 부여의 적정성 검토 항목(예시)

≫ 공식적인 절차에 따른 접근권한 부여 여부

≫ 접근권한 분류체계의 업무목적 및 보안정책 부합 여부

≫ 접근권한 승인자의 적절성

≫ 직무변경 시 기존 권한 회수 후 신규 업무에 대한 적절한 권한 부여 여부

≫ 업무 목적 외 과도한 접근권한 부여 여부

≫ 특수권한 부여·변경·발급 현황 및 적정성

≫ 협력업체 등 외부자 계정·권한 발급 현황 및 적정성

≫ 접근권한 신청·승인 내역과 실제 접근권한 부여 현황의 일치 여부

≫ 장기 미접속자 계정 현황 및 삭제(또는 잠금) 여부

≫ 휴직, 퇴직 시 지체 없이 계정 및 권한 회수 여부 등

KISA 가이드

정보시스템과 개인정보 및 중요정보에 대한 사용자 계정 및 접근권한의 적정성 검토 기준, 검토주체, 검토방법, 주기 등을 수립하여 정기적 검토를 이행하여야 한다.

접근권한 검토 결과, 접근권한 과다 부여, 권한부여 절차 미준수, 권한 오·남용 등 문제점이 발견된 경우 그에 따른 조치절차를 수립·이행하고 있는가?

SK쉴더스 가이드, KISA 가이드

→ 권한 관리 문제점 조치계획 수립 이행

① 접근권한 검토 결과 권한의 과다 부여, 절차 미준수, 권한 오·남용 등 의심스러운 상황이 발견된 경우 소명요청 및 원인분석, 보완대책 마련, 보고체계 등이 포함된 절차 수립·이행

② 접근권한 검토 후 변경 적용된 권한에 대해서는 사용자 및 관련자에게 통지

③ 유사한 문제가 반복될 경우 근본 원인 분석 및 재발방지 대책 수립

[증거자료]

접근권한 검토 기준 및 절차

접근권한 검토 이력

접근권한 검토 결과보고서 및 후속조치 내역